Daniel Stenberg, el creador de curl, acaba de ponerle un reality check al hype de la inteligencia artificial.

La herramienta que usas cada vez que haces una petición HTTP desde tu terminal, tu servidor o tu aplicación fue escaneada por Mythos, el modelo de Anthropic que prometía ser “peligrosamente bueno” encontrando vulnerabilidades.

El resultado: solo una, y de severidad baja.

¿Qué es Mythos y por qué causó tanto revuelo?

En abril de 2026, Anthropic presentó Mythos con un mensaje alarmante: el modelo era tan peligroso que decidieron no liberarlo al público.

Dijeron que encontró vulnerabilidades de 27 años en OpenBSD, que la Casa Blanca intervino y que solo 50 organizaciones tendrían acceso a través de Project Glasswing, un consorcio de ciberseguridad con Apple, Google, Microsoft y Nvidia, entre otros.

Stenberg quería ver si era cierto. Como lead developer de curl, fue contactado por Alpha Omega, el brazo de Linux Foundation encargado de gestionar el acceso para proyectos open source.

Firmó el contrato, esperó semanas y jamás recibió acceso directo. Al final, un tercero con acceso ejecutó el análisis y le envió el reporte.

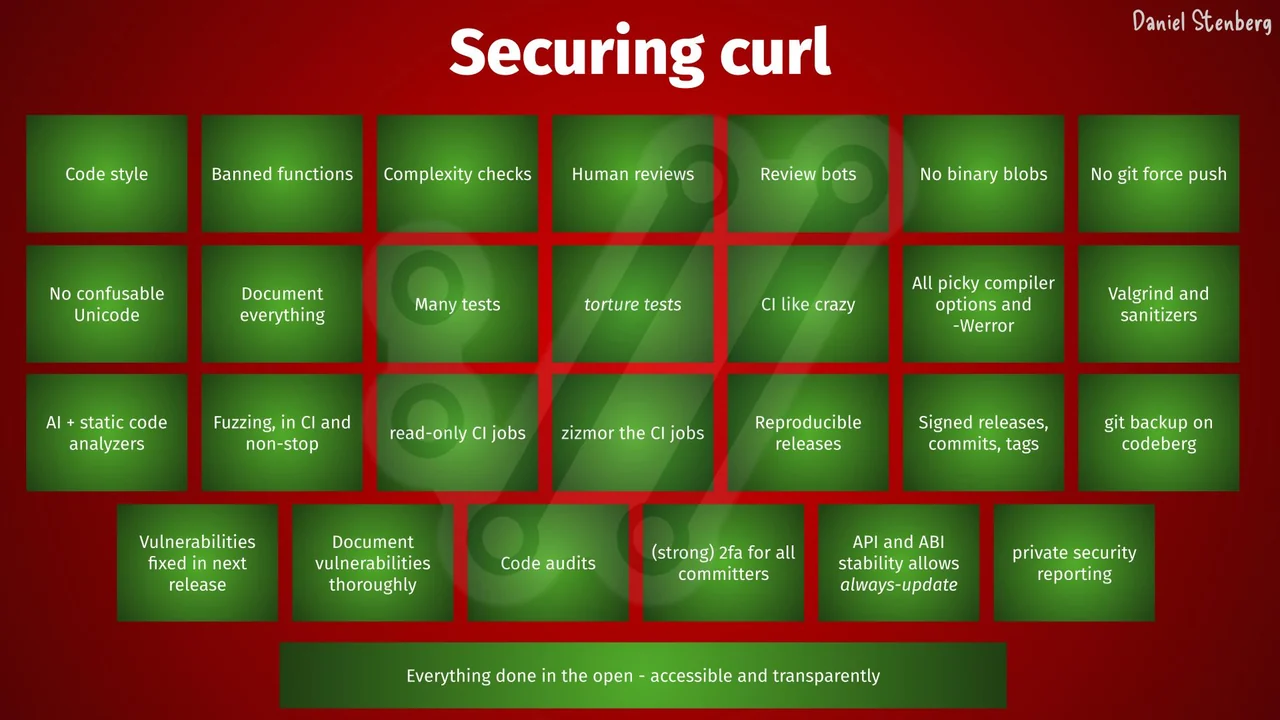

Los números del escaneo

Mythos analizó 178 mil líneas de código C en los directorios src/ y lib/ de curl. El reporte inicial encontró cinco “vulnerabilidades de seguridad confirmadas”. Pero después de que el equipo de seguridad de curl las revisara una por una, la lista se redujo drásticamente:

- 3 falsos positivos: problemas ya documentados en la API

- 1 bug común: no era una vulnerabilidad de seguridad

- 1 vulnerabilidad real: de severidad baja, programada para parchearse en curl 8.21.0 a finales de junio

Además, Mythos reportó unos 20 bugs adicionales que no eran vulnerabilidades, pero que el equipo está revisando y corrigiendo.

No es el primer AI en escanear curl

curl ya había sido escaneado con otras herramientas de inteligencia artificial como AISLE, Zeropath y OpenAI Codex Security.

Esas herramientas generaron entre 200 y 300 correcciones en los últimos 8-10 meses, incluyendo “una docena o más” de vulnerabilidades confirmadas con CVE. Mythos, con todo su hype, encontró menos.

Stenberg fue contundente en su blog: “Mi conclusión personal no puede ser otra: el hype alrededor de este modelo fue principalmente marketing. No veo evidencia de que Mythos encuentre vulnerabilidades a un nivel significativamente superior a otras herramientas”.

¿Significa esto que Mythos no sirve?

No exactamente. Hay que ponerlo en contexto. curl es probablemente el software más auditado del planeta: 20 mil millones de instalaciones, 188 CVEs publicados, 573 autores diferentes, y un equipo que usa fuzzing, análisis estático y revisión humana desde hace años.

En otros proyectos, Mythos sí demostró capacidad. Mozilla reportó que encontró 271 vulnerabilidades en Firefox (180 de severidad alta). También descubrió un bug de 27 años en OpenBSD y otro de 16 años en FFmpeg.

¿Qué significa esto para los desarrolladores?

Para el desarrollador que usa curl en producción, la noticia es tranquilizadora: tu stack está bien auditado. Pero Stenberg dejó una advertencia importante: “Cualquier proyecto que no haya escaneado su código con herramientas de IA le está regalando ventaja a los atacantes”.

El verdadero problema no es si Mythos es mejor o peor que otras herramientas. Es que los analizadores de código con IA ya son significativamente mejores que los métodos tradicionales, y los atacantes ya los están usando.

La historia completa fue publicada por Daniel Stenberg en su blog oficial. Puedes leer el artículo original aquí.