Adam Rice, un desarrollador conocido por sus retos de seguridad, ha publicado un proyecto que lleva el concepto de “hacer correr DOOM en cualquier cosa” a un nuevo extremo: almacenar y ejecutar el juego completo utilizando únicamente registros DNS TXT, un componente fundamental de la infraestructura de internet.

La demostración técnica ha captado rápidamente la atención de la comunidad, recibiendo cobertura en medios especializados como Tom’s Hardware y Adafruit.

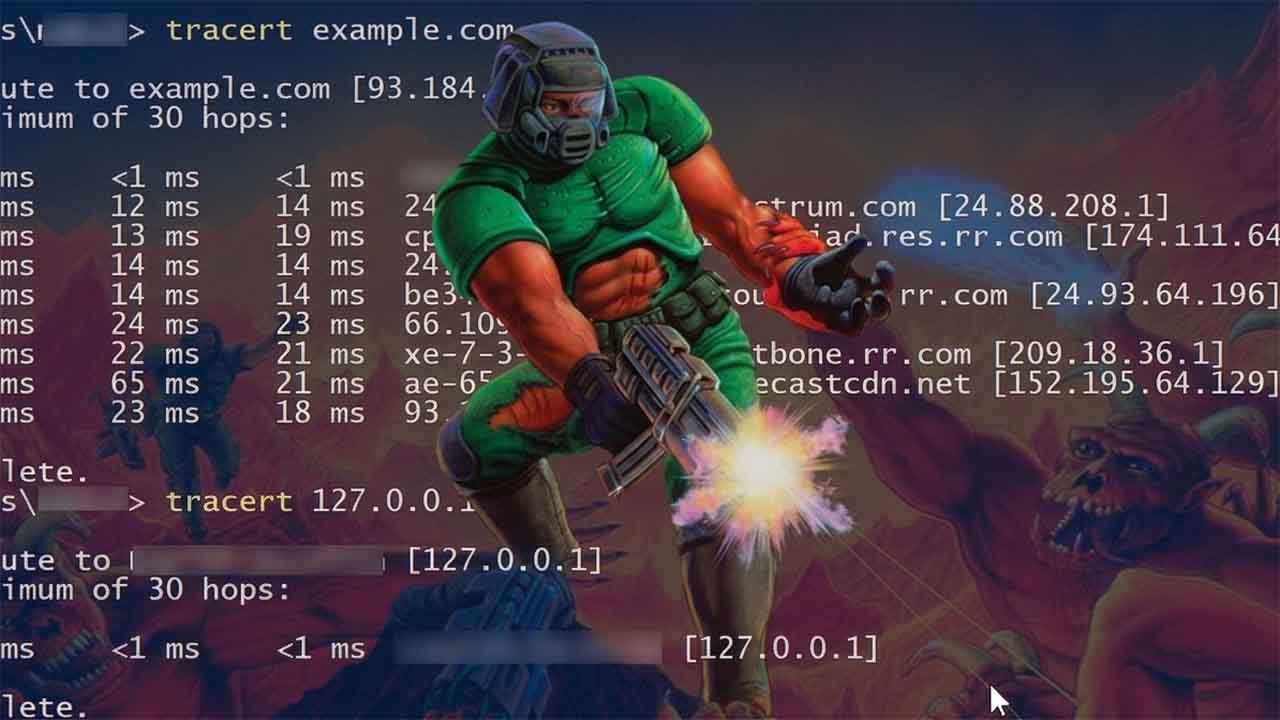

El Sistema de Nombres de Dominio (DNS) actúa como la guía telefónica de internet, traduciendo nombres de dominio legibles por humanos (como google.com) en direcciones IP numéricas que las máquinas pueden entender.

Entre los distintos tipos de registros que componen este sistema, los registros TXT son campos de texto libre, diseñados originalmente para contener información descriptiva para humanos o máquinas, como verificaciones de propiedad o políticas de seguridad.

Su naturaleza flexible los ha convertido en un vector curioso para experimentos y, en algunos casos, para actividades maliciosas como la entrega sigilosa de código.

Por otra parte, la comunidad tecnológica tiene una larga tradición de utilizar el clásico videojuego DOOM, lanzado en 1993, como un banco de pruebas para demostrar la capacidad de ejecutar software complejo en los entornos más improbables, desde calculadoras hasta cajas registradoras.

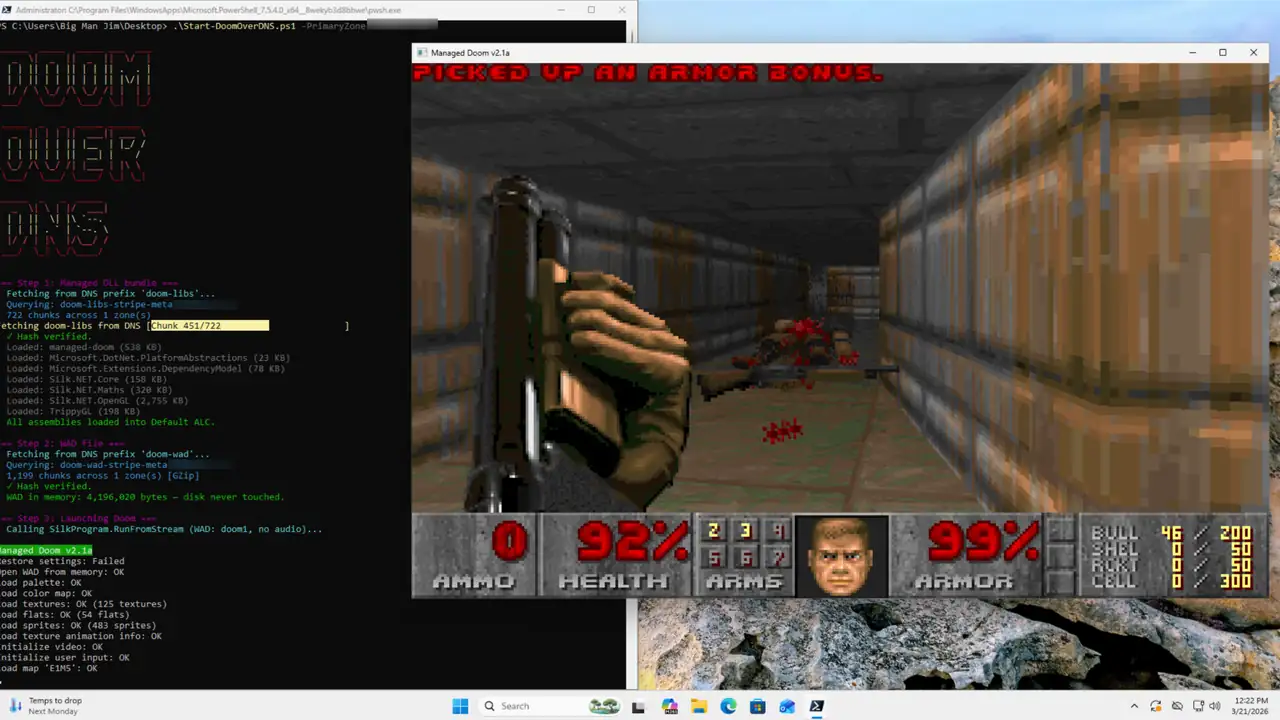

El proyecto, documentado por Adam Rice en su blog personal, consiste en descomponer todos los componentes necesarios para ejecutar DOOM —incluyendo el motor del juego y los recursos— en fragmentos de datos que son almacenados como una serie de registros TXT en un servidor DNS.

Un cliente especializado, al iniciarse, realiza consultas DNS secuenciales para recuperar estos registros, ensamblarlos en memoria y, finalmente, lanzar el juego.

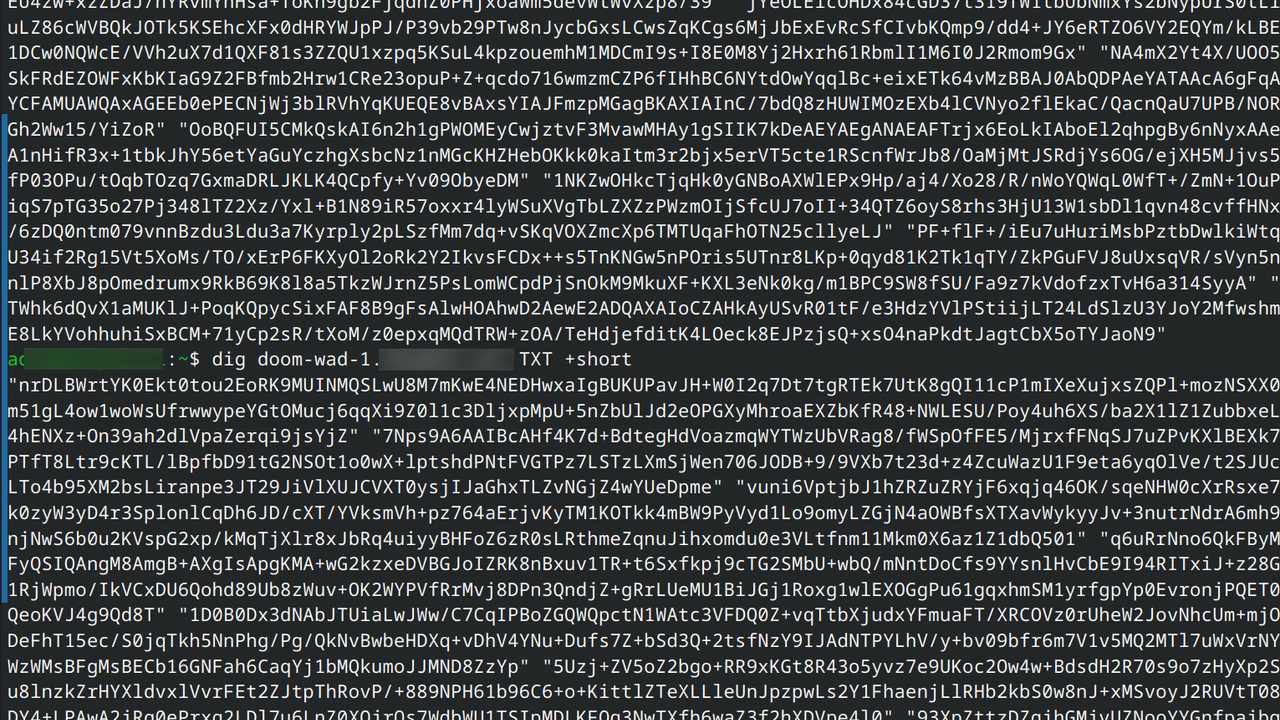

Según la explicación de Rice, el proyecto abusa de la capacidad de los registros TXT para almacenar datos arbitrarios, transformando la infraestructura global de DNS en un sistema de entrega de contenido y almacenamiento improvisado.

El cliente desarrollado descarga el juego desde los registros DNS en tiempo de ejecución, evitando la necesidad de tener los archivos del juego almacenados localmente en el disco duro del usuario.

Rice describe la hazaña de manera coloquial, comparándola con “hacer una animación flip-book usando los números de teléfono de una guía telefónica”. El código fuente del proyecto está disponible públicamente.

La demostración ha sido recibida principalmente como un hack ingenioso y una muestra más del espíritu lúdico y exploratorio de la comunidad de desarrolladores.

Más allá de la anécdota, el experimento subraya una realidad conocida por los expertos en seguridad: protocolos básicos y confiables como el DNS pueden ser explotados para fines no previstos originalmente.

Rice himself señala en su blog que ha utilizado técnicas similares para esconder payloads en desafíos de seguridad, aprovechando que el tráfico DNS rara vez es inspeccionado con profundidad.