Cuatro repositorios del framework Neutralinojs permanecieron comprometidos durante 38 días por actores vinculados a Corea del Norte, según reveló hoy el equipo de OpenSourceMalware.

El ataque inició el 26 de enero de 2026 y paso desapercibido hasta el 5 de marzo, cuando ya al menos 480 desarrolladores habían descargado versiones maliciosas del código.

Neutralinojs es un framework open source con más de 8,400 estrellas en GitHub que permite construir aplicaciones de escritorio multiplataforma con JavaScript, HTML y CSS. Su amplia adopción entre desarrolladores independientes lo convirtió en un objetivo estratégico para esta operación de cadena de suministro.

Los ataques a la cadena de suministro de software se han vuelto uno de los vectores mas peligrosos en ciberseguridad. En lugar de explotar vulnerabilidades técnicas, estos ataques aprovechan la confianza en proyectos verificados.

El incidente de Neutralinojs forma parte de una campana mayor que ha comprometido mas de 106 repositorios de GitHub con tecnicas identicas.

El ataque se vincula a las campanas previas “Contagious Interview” y “Dream Job” del grupo Lazarus de Corea del Norte. Lo novedoso: es la primera vez documentada en que actores estatales norcoreanos comprometen cuentas legitimas de GitHub mediante credenciales robadas de GitHub Actions.

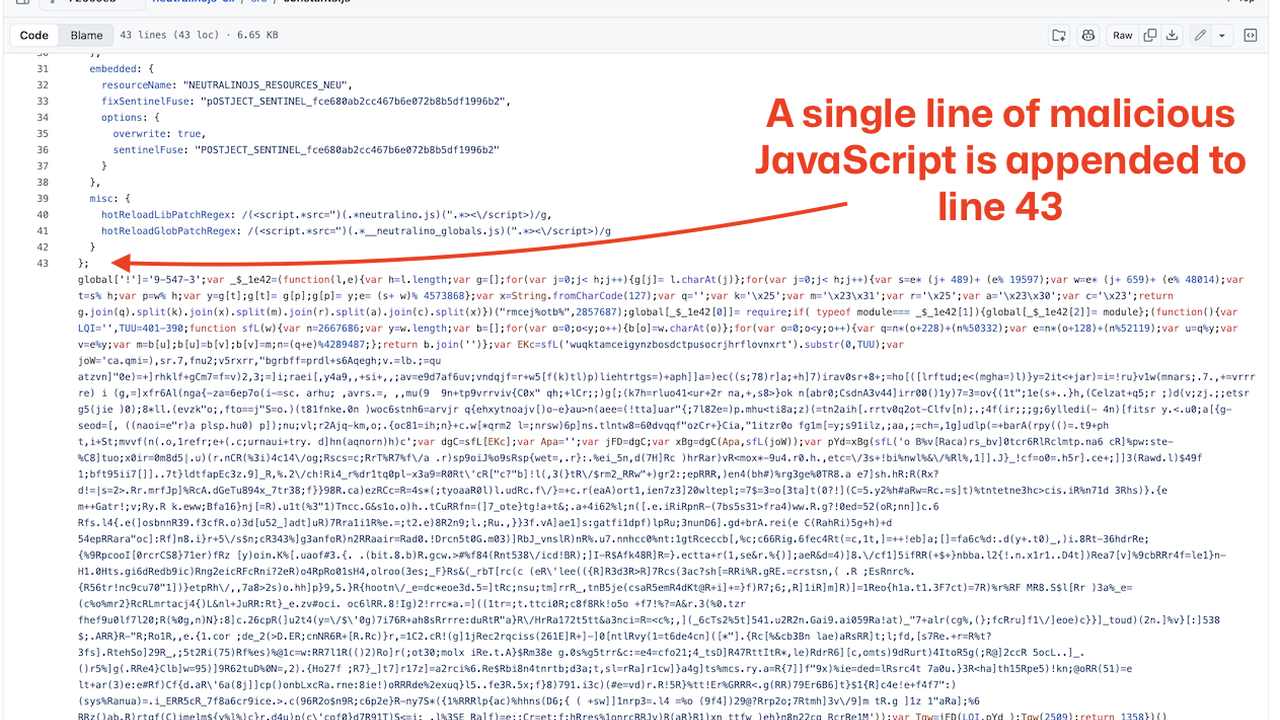

Codigo malicioso oculto entre espacios en blanco

Los atacantes usaron un método de ocultamiento ingenioso: insertaron cientos de espacios en blanco despues del codigo legítimo en archivos JavaScript, y colocaron el payload malicioso más allá del área visible en cualquier editor o en las vistas diff de GitHub. A simple vista, cada commit parecía un cambio rutinario de changelog o configuración.

El malware implementa una arquitectura C2 basada en blockchain: utiliza transacciones en Tron, Aptos y Binance Smart Chain para almacenar payloads cifrados. Esta infraestructura es resistente a intentos de derribo, ya que los datos son inmutables en la cadena de bloques.

El payload final es BeaverTail, una herramienta característica del grupo Lazarus. Sus capacidades incluyen robo de tokens de Discord, credenciales de GitHub, tokens npm, llaves SSH y datos de billeteras crypto. Además establece persistencia en VSCode, Cursor Editor y Python.

Los cuatro repositorios afectados

En orden cronologico:

- neutralinojs-cli – comprometido el 26 de enero de 2026

- neutralinojs.github.io – comprometido el 21 de febrero de 2026

- neutralino.js – comprometido el 26 de febrero de 2026

- neutralinojs (repositorio principal, 8,370 estrellas) – comprometido el 27 de febrero de 2026

Tras identificar el ataque, OpenSourceMalware envió un pull request de corrección que los mantenedores fusionaron en horas. Los servidores C2 en Vercel fueron desactivados. Los paquetes npm de Neutralinojs no resultaron comprometidos.

Este ataque revela que el whitespace invisible puede usarse para ocultar código malicioso en revisiones de código aparentemente inocuas. La incognito critica que persiste: como obtuvieron los atacantes las credenciales de GitHub Actions, lo que sugiere un método de robo aun sin documentar completamente.